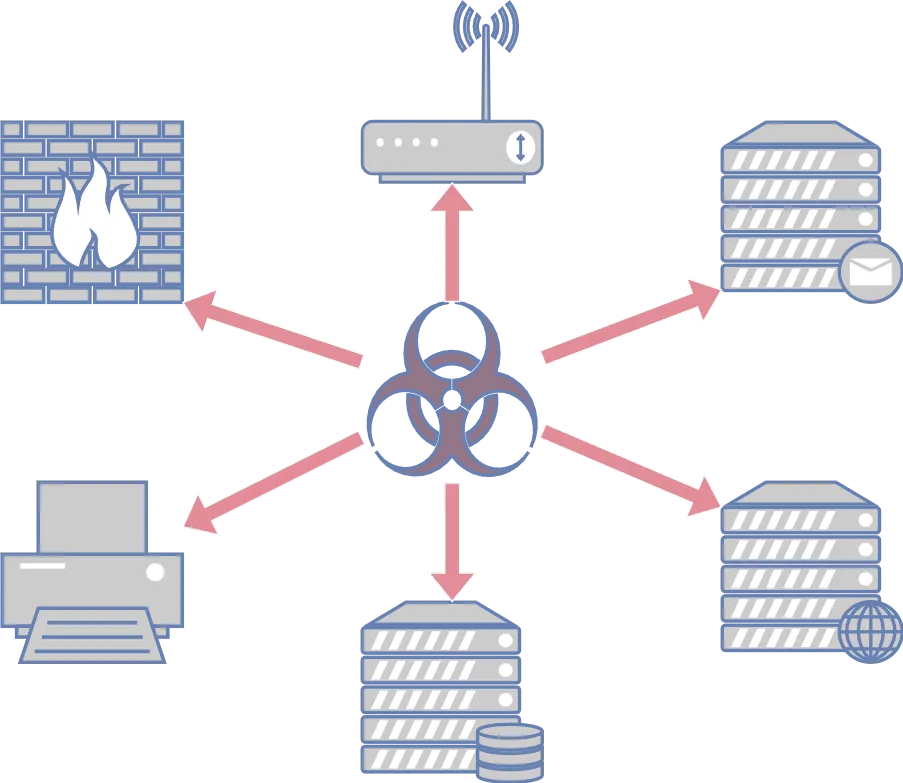

Was, wenn eine deiner Mitarbeiterinnen oder Mitarbeiter auf den falschen E-Mail-Anhang klickt? Wirst du in der Lage sein, den Angriff zu stoppen, oder werden die Angreifer von dort aus weiter im Netzwerk bewegen und alle deine Systeme übernehmen können? Deshalb solltest du einen Penetrationstest der internen Infrastruktur durchführen. Das interne System ist nur einen falschen Klick davon entfernt, „öffentlich“ zu sein.

Die Erfahrung hat gezeigt, dass die externe Infrastruktur heutzutage oft recht gut gesichert ist. Schaut man jedoch auf das interne Netzwerk, ist die Geschichte oft leider anders. Keine Verschlüsselung verwendet, Sicherheitsmechanismen ausgeschaltet (ältere Software unterstützt sie nicht) oder völlig veraltete Software. Im schlimmsten Fall könnten diese Schwachstellen zu einer vollständigen Kompromittierung aller Unternehmensdaten führen.

Umfang

Dieser Penetrationstest kann angepasst werden, um sich auf spezifische Systeme zu konzentrieren, wie z. B. einen bestimmten Server oder die Konfiguration von Windows-Clients. Das bereden wir im ersten Abstimmungsmeeting. Im Zuge dieses Tests kann auch die Fähigkeit zur Angriffserkennung überprüft werden. Allerdings ist das nicht der primäre Fokus eines Penetrationstests. Folgende Punkte sind der Hauptfokus des Tests:

- Penetrationstest von Active Directory

- Überprüfung, ob alle empfohlenen Gegenmaßnahmen vorhanden sind

- Identifizierung von Schwachstellen im Netzwerk

- Identifizierung veralteter Software im Netzwerk

- Fehlkonfigurationen, z.B. Active Directory Certificate Services

- Test auf offene Dateifreigaben mit vertraulichen Daten

- Und insgesamt: Kann ein Angreifer Domain-Admin-Rechte im Netzwerk erlangen?

Warum

- Finden und Beheben von Schwachstellen in deiner internen Infrastruktur

- Sichern deiner Maschinen, sodass die Auswirkungen von Angriffen geringer sind

- Deine Infrastruktur ist ein lebendes System; nur regelmäßige Überprüfungen können helfen, Fehlkonfigurationen zu finden.

Warum VidraSec 🦦

Ich habe oft Domain-Admin-Rechte erlangt, ausgehend von einem normalen Benutzer. Und zwar in vielen verschiedenen Arten von Unternehmen. Egal, ob klein oder groß, es gibt immer Schwachstellen. Wenn ich es schaffen kann, kann es ein Angreifer auch. Und ich hoffe, dass es angenehmer ist, wenn ich die Schwachstellen und wie man sie behebt in einem Bericht erkläre, als wenn ein Angreifer erklärt, wohin die Bitcoins geschickt werden sollen.

|

+43 720 971425 |

martin@vidrasec.com |

Termin auswählen |

Verwandte Dienstleistungen

Zugehörige Blog Posts

- Hashes auslesen in Windows 11 24H2

- Kerberos: Wie funktioniert das Authentifizierungsprotokoll

- Active Directory Tiering: Terminalserver und Helpdesk

- UAC Bypass

- BloodHound Einführung für Admins

- CheckPoint Schwachstelle mit einem einfachen Kommando ausnutzen

- Active Directory Passwortrichtlinie

- Built-in Misconfigurations - Pre-Windows 2000 Compatible Access

- BitLocker absichern: Initiales Setup und Absicherung gegen Angriffe